Fortigate Fortinet Firewall | Proteção Cibernética

|

|

| Segurança em várias camadas | |

| Proteção para servidores e usuários | |

| . | |

O que é o Next Generation Firewall | NGFW | com tecnologia Fortinet? |

|

| . | |

| O Next Generation Firewall (NGFW) com tecnologia Fortinet é uma solução avançada de segurança cibernética projetada para proteger redes empresariais contra uma ampla gama de ameaças cibernéticas.

O NGFW combina as funcionalidades de um firewall tradicional com recursos avançados de segurança, como inspeção de pacotes em camadas, detecção de ameaças em tempo real, filtragem de conteúdo, prevenção de intrusões e muito mais. Somos uma empresa especializada em Tecnologia da Informação. Atendemos presencialmente Belo Horizonte e região metropolitana. Atuamos com soluções e serviços de TI personalizados e disponibilizamos profissionais para atuar in loco. |

|

| . | |

ALTO DESEMPENHO E SEGURANÇA COM VISIBILIDADE PARA INTERROMPER ATAQUESFortigate + Intrusion Prevetion System (IPS) + Filtro Web + Antivírus de Borda + Segurança de rede |

|

| . | |

| Com tecnologia líder de mercado, o firewall FortiGate oferece segurança corporativa com visibilidade total e proteção contra ameaças.

Os firewalls de última geração proporcionam às organizações um amplo controle de aplicativos, prevenção de intrusões, defesa contra malwares e vírus, além de uma visibilidade avançada na rede. À medida que o cenário de ameaças continua a evoluir rapidamente, os firewalls tradicionais ficam defasados e expõem sua empresa a riscos. O Firewall Fortigate não apenas bloqueia ataques cibernéticos avançados, mas também mantém sua empresa segura contra ameaças zero-day, oferecendo a flexibilidade necessária para adaptar e proteger sua rede à medida que novas ameaças surgem no mercado. |

|

| . | |

FORTIGATE | NEXT GENERATION FIREWALL DA FORTINET. |

|

| . | |

Reconhecido pela 12ª ano consecutivo como líder em soluções de firewall no Magic Quadrant ™ do Garther |

|

| . | |

A solução Fortinet foi premiada pela Microsoft por permitir uma fácil implantação e integração das suas tecnologias de segurança com a nuvem pública no Azure |

|

| . | |

Fortinet é nomeada a Escolha dos Clientes do Gartner Peer Insights para Infraestrutura WAN Edge pelo segundo ano consecutivo |

|

| . | |

Fortinet é líder no Gartner® Magic Quadrant ™ para firewalls de rede pelo 12° ano consecutivo |

|

| . | |

Proteção líder de mercado para proteger sua empresa contra ataques cibernéticos. Com FortiGate Next-Generation Firewalls sua organização é capaz de:

|

|

| . | |

SERVIÇOS DE SEGURANÇA FORTINET FORTIGATE FIREWALL |

|

| . | |

|

|

|

MODELOS DE FORTIGATE FIREWALL |

|

FG-40F FG-40F

Taxa de Transferência: 5 Gbps |

|

FG-60F Taxa de Transferência: 6 Gbps |

|

FG-80F Taxa de Transferência: 7 Gbps |

|

FG-100F FG-100F

Taxa de Transferência: 10 Gbps |

|

FG-200F FG-200F

Taxa de Transferência: 11 Gbps |

|

FG-400F FG-400F

Taxa de Transferência: 24 Gbps |

|

| . | |

Contato: |

|

| . | |

Fortigate Fortinet FirewallSomos especialistas em soluções de segurança FortinetEntendemos que manter a segurança de rede e a gestão de ameaças em conformidade nem sempre é tarefa fácil. O projeto, implantação e manutenção de uma solução de firewall capaz de proteger sua empresa contra os mais recentes ataques de Ransomware e outras ameaças digitais para evitar acessos não autorizados e violações. Nossa equipe é composta por especialistas certificados, prontos para compreender suas necessidades e orientá-lo na escolha da melhor solução para fortalecer a segurança e a eficiência de sua rede. Entre em contato conosco e saiba como podemos ajudá-lo a proteger seu negócio de forma eficaz e confiável. (31) 3195-0580 (31) 97205-9211 (Whatsapp) Acesse nosso site www.4infra.com.br para saber mais sobre nossos serviços e como podemos colaborar para o sucesso do seu negócio. Estamos Localizados em Belo Horizonte/MG na Rua Marechal Foch, 41, Pilotis no Bairro Grajaú. Nosso horário de funcionamento é de segunda a sexta de 08:00hs às 18:00hs. |

|

#Firewall #fortinet #fortigate #NGFW #UTM #proxy #VPN #NAT #NextGenerationFirewall #WindowsFirewall #FirewallNGFW #SegurançadaRede #ProteçãoCibernética #FirewallLinux #FirewalldeProximaGeracao #ProtecaociberneticacomFirewall #FG-40F #FG-60F #FG-80F #FG-100F #FG-200F #FG-400F #FirewallThroughput #Gartner #MagicQuadrant, #BeloHorizonte, #BH, #tecnologiadainformacao #FortigateFortinetFirewallBH #fortinetBH #fortigateBH #fortinetFortigate

Garantir a proteção dos dados e sistemas tornou-se uma prioridade para empresas.

A Sophos é uma empresa líder em soluções de segurança cibernética, e oferece produtos e serviços projetados para proteger organizações contra ameaças digitais.

Somos um empresa de TI em BH, especializada em consultoria e serviços de segurança de rede, incluindo a implementação e configuração de firewalls e antivírus Sophos.

Uma das grandes vantagens da Sophos é a integração do Firewall Sophos com o Sophos Antivirus, proporcionando uma proteção abrangente e eficaz contra ameaças cibernéticas.

Essa integração permite que as duas soluções trabalhem em conjunto, compartilhando informações e reforçando a segurança em múltiplas camadas.

A Sophos é uma referência no mercado de segurança da informação e possui produtos amplamente reconhecidos, o que torna a Sophos a escolha ideal para empresas e usuários.

Uma das principais vantagens da Sophos é o Sophos Central, uma plataforma unificada de gerenciamento que permite às empresas administrar de forma centralizada todos os seus produtos de segurança da Sophos.

Com o Sophos Central, é possível gerenciar o Sophos Firewall, Sophos Antivirus, Sophos Endpoint e muitos outros produtos em um único painel, simplificando as operações de segurança e oferecendo maior visibilidade e controle.

O Sophos Firewall é uma das principais soluções da Sophos, projetada para fornecer proteção de alto nível contra ameaças cibernéticas e garantir a segurança da rede.

Com recursos avançados de inspeção de tráfego, filtragem de conteúdo e prevenção de intrusões, o Sophos Firewall é uma barreira robusta contra ataques digitais, mantendo a infraestrutura protegida e o ambiente seguro.

O Sophos Antivirus é uma ferramenta essencial para proteger dispositivos contra malware, ransomware e outras ameaças maliciosas.

Com uma abordagem proativa, o Sophos Antivirus identifica e neutraliza ameaças antes que elas possam causar danos aos sistemas e dados.

A solução oferece atualizações constantes para combater as ameaças mais recentes, garantindo uma proteção contínua e atualizada.

A Sophos possui uma rede global de parceiros, que são especialistas em segurança cibernética e capacitados para oferecer soluções da Sophos que atendam às necessidades específicas de cada empresa.

O Sophos Partner trabalha em estreita colaboração com seus clientes, fornecendo orientações, suporte técnico e serviços personalizados para garantir a implementação e o uso eficaz dos produtos Sophos.

Para empresas que precisam garantir conexões seguras entre escritórios ou entre colaboradores remotos, o Sophos Connect é a solução ideal.

Essa ferramenta permite a configuração rápida e fácil de conexões VPN seguras, garantindo que o tráfego entre as redes seja protegido e criptografado.

O Sophos Login é uma solução de gerenciamento de acesso que oferece autenticação multifator e single sign-on para facilitar o acesso dos usuários aos sistemas e aplicativos, ao mesmo tempo em que mantém a segurança das credenciais e informações sensíveis.

A Sophos não se restringe apenas ao ambiente corporativo. Com o Sophos Home, os usuários domésticos também podem contar com uma proteção sólida contra ameaças cibernéticas.

O Sophos Home oferece recursos de antivírus, bloqueio de sites maliciosos e controle parental, protegendo toda a família enquanto navegam na internet.

O Sophos Endpoint é uma solução completa para a segurança de dispositivos, incluindo computadores, laptops e dispositivos móveis.

Com recursos de antivírus, firewall pessoal e proteção contra ransomware, o Sophos Endpoint protege todos os pontos finais da rede, garantindo uma defesa sólida contra ameaças digitais.

A Sophos VPN oferece conexões criptografadas para garantir que o tráfego de rede seja protegido contra interceptações e ataques.

Com a Sophos VPN, as empresas podem garantir que seus dados confidenciais e comunicações permaneçam privados e seguros.

A Sophos é uma empresa líder em segurança da informação e tecnologia da informação, fornecendo soluções avançadas e inovadoras para proteger dados e sistemas contra ameaças digitais.

Com suas soluções robustas, como o Sophos Firewall, Sophos Antivirus e Sophos VPN, a empresa garante proteção de alto nível para empresas e usuários domésticos, tornando-se uma escolha destacada na luta contra as ameaças cibernéticas.

Para obter mais informações sobre como podemos colaborar para o sucesso do seu negócio, entre em contato conosco.

(31) 3195-0580 / (31) 97205-9211

comercial@4infra.com.br

www.4infra.com.br

Localização:

Estamos localizados em Belo Horizonte/MG, na Rua Marechal Foch, 41, Pilotis, no Bairro Grajaú. Nossa equipe está disponível de segunda a sexta-feira, das 08:00 às 18:00.

Não deixe a tecnologia ser uma barreira para o crescimento do seu negócio. Conte com a consultoria em TI da 4infra e tenha a tranquilidade de que sua infraestrutura estará em boas mãos.

Nosso horário de funcionamento é de segunda a sexta-feira, das 08:00 às 18:00.

#sophoscentral, #endpoint, #VPN, #Firewall, #NextGenerationFirewall, #ConfigurarRegras, #RedirecionamentoDePortas, #redirecionarportas, #antivirus, #Firewall, #firewallBH, #firewallBeloHorizonte, #NGFW, #UTM, #BH, #BeloHorizonte, #proxy, #VPN, #NAT, #NextGenerationFirewall, #Sophos, #Linux, #FirewallNGFW, #SegurançadaRede, #FirewallSophos, #FirewallpfSense, #ProteçãoCibernética, #FirewallLinux, #FirewallWindows, #FirewalldeProximaGeracao, #vantagensFirewallNGFW, #ProtecaociberneticacomFirewall, #comofuncionafirewall, #porqueusarfirewall, #SegurançaDeRedes, #Tecnologiadainformação, #cybersegurança, #segurançadigital

Firewall Fortinet: Os firewalls desempenham um papel importante na defesa contra ataques cibernéticos e na manutenção de uma infraestrutura de rede . Abordaremos nesse artigo recursos sobre o Firewall Fortinet de próxima geração (NGFW), uma poderosa ferramenta de segurança utilizada em todo o mundo.

A 4infra é uma empresa de TI em BH, especializada em consultoria e serviços de segurança de rede, incluindo a implementação e configuração de firewalls NGFW e UTM.

O Fortinet é um dos principais fabricantes de soluções de segurança cibernética, reconhecido pela qualidade e eficiência de seus produtos, sendo seu firewall um dos mais notáveis.

Um firewall é um dispositivo ou software que atua como uma barreira de proteção, monitorando e controlando o tráfego de dados entre redes, permitindo apenas o acesso autorizado e bloqueando ameaças em potencial.

O Fortinet opera através de um firewall de próxima geração (NGFW), que combina funções tradicionais de firewall com tecnologias mais avançadas, como inspeção profunda de pacotes, prevenção de intrusões, filtragem de URLs e muito mais. Isso possibilita a identificação e bloqueio de ameaças de forma mais inteligente e proativa, tornando-o uma escolha ideal para proteger redes complexas e em constante expansão.

A escolha do Fortinet como solução de firewall traz inúmeras vantagens e benefícios para empresas e organizações que incluem:

Segurança em várias camadas: O Fortinet oferece uma abordagem em camadas para a segurança, com diferentes módulos trabalhando em conjunto para fornecer uma proteção abrangente contra ameaças cibernéticas.

Performance superior: Com a sua tecnologia de alto desempenho, o Fortinet é capaz de processar grande quantidade de dados em tempo real, sem comprometer a velocidade da rede.

Gerenciamento centralizado: O Fortinet oferece uma plataforma centralizada de gerenciamento, permitindo que as equipes de segurança monitorem e configurem os dispositivos de forma mais eficiente.

Proteção contra ameaças avançadas: O firewall Fortinet está equipado com sistemas de detecção e prevenção de intrusões avançados, garantindo a proteção contra ameaças sofisticadas, como malware, ransomware e ataques de dia zero.

Suporte a ambientes híbridos e de nuvem: O Fortinet é altamente adaptável a ambientes de nuvem e híbridos, garantindo a segurança mesmo em infraestruturas complexas.

A eficácia do firewall Fortinet reside em sua capacidade de implementar regras personalizadas, que definem como o tráfego deve ser tratado. A configuração adequada de regras, portas e IPs é fundamental para garantir que o firewall funcione de forma eficiente e proporcione a segurança desejada.

A configuração do firewall Fortinet pode ser realizada através de sua interface intuitiva e de fácil utilização.

Após adquirir um dispositivo Fortinet, é possível acessar sua interface de gerenciamento através de um navegador web. Conecte-se ao endereço IP do dispositivo e insira as credenciais de administrador.

Uma vez na interface, a criação de regras de firewall é o próximo passo essencial. Essas regras determinam quais tipos de tráfego são permitidos e bloqueados. É possível criar regras específicas para cada necessidade, definindo origem, destino, serviços e ação a ser tomada (permitir ou bloquear).

O redirecionamento de portas é uma configuração útil para permitir que determinados serviços da rede sejam acessíveis a partir da Internet. Por meio dessa configuração, é possível encaminhar o tráfego externo de uma porta específica para um dispositivo interno.

A criação de listas de IPs permitidos é uma forma de garantir que apenas dispositivos confiáveis tenham acesso à rede interna, aumentando a segurança da infraestrutura.

O firewall Fortinet é uma solução de segurança robusta e confiável, oferecendo uma proteção eficiente contra ameaças cibernéticas. Sua abordagem em camadas, performance superior e suporte a ambientes complexos o tornam uma escolha de destaque no cenário de segurança de redes. Ao configurar corretamente regras, portas e IPs, é possível maximizar a eficácia do firewall e garantir uma proteção abrangente para as redes e informações sensíveis. A utilização do Fortinet é uma medida essencial para empresas que buscam manter a segurança e integridade de suas operações em um mundo digital cada vez mais desafiador.

Firewall: Dispositivo ou software que atua como uma barreira de proteção, controlando o tráfego de dados entre redes.

NGFW (Next-Generation Firewall): Firewall de próxima geração que combina funções tradicionais com tecnologias avançadas para uma proteção mais inteligente.

Prevenção de Intrusões: Sistema que detecta e impede tentativas não autorizadas de acessar uma rede.

Filtragem de URLs: Controle que permite ou bloqueia o acesso a determinados sites com base em suas URLs.

Ransomware: Tipo de malware que bloqueia o acesso a um sistema ou dados, exigindo um resgate para liberá-los.

Ataques de Dia Zero: Ataques que exploram vulnerabilidades desconhecidas e ainda não corrigidas em sistemas e software.

Para obter mais informações sobre como podemos colaborar para o sucesso do seu negócio, entre em contato conosco.

(31) 3195-0580 / (31) 97205-9211

comercial@4infra.com.br

www.4infra.com.br

Localização:

Estamos localizados em Belo Horizonte/MG, na Rua Marechal Foch, 41, Pilotis, no Bairro Grajaú. Nossa equipe está disponível de segunda a sexta-feira, das 08:00 às 18:00.

Não deixe a tecnologia ser uma barreira para o crescimento do seu negócio. Conte com a consultoria em TI da 4infra e tenha a tranquilidade de que sua infraestrutura estará em boas mãos.

Nosso horário de funcionamento é de segunda a sexta-feira, das 08:00 às 18:00.

#Fortinet #Firewall #SegurançaDeRedes #ProteçãoCibernética #NextGenerationFirewall #ConfiguraçãoDeRegras #RedirecionamentoDePortas #PrevençãoDeIntrusões #AmbientesHíbridos #TecnologiaAvançada #Forticlient #ForticlientVPN #Forticloud #FortiVPN #Fortiguard #Fortianalyzer #FortiToken #Fortios, #Firewall, #firewallBH #firewallBeloHorizonte #NGFW,#UTM, #BH, #BeloHorizonte, #proxy, #VPN, #NAT #NextGenerationFirewall #Sophos, #MikroTik, #pfSense, #Fortinet, #WindowsFirewall, #Linux, #Cisco, #GUFw, #ModSecurity, #FirewallNGFW, #SegurançadaRede, #FirewallMikroTik, #FirewallFortinet, #FirewallSophos, #FirewallpfSense, #ProteçãoCibernética, #TiposdeFirewall, #FirewallLinux, #FirewallWindows #FirewalldeProximaGeracao, #vantagensFirewallNGFW, #ProtecaociberneticacomFirewall, #comofunciona, #porqueusar

Diferença entre proxy e gateway:

Qual a diferença entre proxy e gateway?

Nesse artigo vamos explorar a diferença entre Proxy e Gateway, compreendendo suas funcionalidades, aplicações e como eles contribuem para uma experiência segura na internet.

Somos uma empresa especializada em Tecnologia da Informação.

Atendemos presencialmente as cidades de Belo Horizonte e região Metropolitana e atendimento remoto para Rio de Janeiro, São Paulo, Salvador e Brasília.

Atuamos com soluções e serviços de ti personalizados e disponibilizamos profissionais capacitados para atuar in loco.

Para demais localidades, consultar viabilidade através do e-mail comercial@4infra.com.br.

O Proxy é um servidor intermediário que atua como um representante para os dispositivos de uma rede ao se comunicarem com a internet. Quando um usuário solicita acesso a um recurso na web, como abrir uma página da web ou fazer o download de um arquivo, o Proxy recebe essa requisição em nome do usuário e, em seguida, encaminha a solicitação ao servidor de destino. Ao fazer isso, o Proxy oculta o endereço IP real do usuário, protegendo sua identidade e adicionando uma camada de anonimato.

O Proxy opera como uma barreira entre o usuário e a internet, filtrando e direcionando o tráfego de dados. Além de proteger a identidade do usuário, ele também pode realizar outras funções, como cache de dados para melhorar a velocidade de carregamento de páginas frequentemente acessadas, controle de acesso à internet em ambientes corporativos, bloqueio de conteúdo indesejado e otimização do uso da largura de banda.

Existem diferentes tipos de Proxies, cada um adaptado a uma necessidade específica:

Proxy Aberto (Open Proxy): Um Proxy aberto é acessível para qualquer usuário e pode ser utilizado por pessoas mal-intencionadas para ocultar suas identidades, realizando atividades ilegais ou prejudiciais na internet.

Proxy Anônimo: Esse tipo de Proxy mascara o endereço IP real do usuário, tornando-o anônimo, mas ainda permite que o servidor web detecte que está sendo utilizado um Proxy.

Proxy Transparente: Nesse tipo, o Proxy não esconde o endereço IP do usuário e é geralmente usado para fins de monitoramento e controle de acesso em redes corporativas ou públicas.

Proxy Reverso: Diferente dos demais, o Proxy Reverso atua como intermediário para os servidores, melhorando o desempenho e a segurança dos recursos internos de uma rede ao lidar com as solicitações externas.

A 4infra é uma empresa de TI em BH , especializada em consultoria e serviços de segurança de rede, incluindo a implementação e configuração de Proxy e Gateway.

O Gateway, por sua vez, é um dispositivo ou sistema que funciona como uma porta de entrada ou saída entre duas redes diferentes. Sua função é permitir a comunicação entre redes que utilizam protocolos diferentes, garantindo que os dados sejam corretamente encaminhados e traduzidos para a rede de destino.

Quando os dados são enviados de uma rede para outra, o Gateway atua como um tradutor, convertendo os dados para o formato apropriado do protocolo utilizado pela rede de destino. Essa tradução é essencial para permitir que diferentes redes se comuniquem efetivamente, superando barreiras de incompatibilidade de protocolos.

Há diferentes tipos de Gateways, dependendo do contexto em que são utilizados:

Gateway de Rede: Esse tipo de Gateway é responsável por conectar redes locais (LANs) a outras redes, como a internet. É um componente fundamental para a conexão de dispositivos em uma rede doméstica ou empresarial à internet.

Gateway de Aplicação: Atuando no nível de aplicação, esse tipo de Gateway permite que aplicativos de software se comuniquem com outros aplicativos que utilizam protocolos diferentes. É comum em sistemas de troca de mensagens entre diferentes plataformas.

Gateway de E-mail: Esse Gateway é responsável por facilitar a comunicação entre diferentes protocolos de e-mail, permitindo que usuários de diferentes plataformas de e-mail se enviem mensagens.

Gateway de Pagamento: Amplamente utilizado em comércio eletrônico, esse tipo de Gateway permite que os dados de pagamento do cliente sejam transmitidos de forma segura para o provedor de pagamento, garantindo transações seguras e eficientes.

Diferenças entre Proxy e Gateway

Embora tanto o Proxy quanto o Gateway desempenhem funções de interconexão de redes, eles diferem em seus propósitos, mecanismos de funcionamento, níveis de segurança e escopos de aplicação. Vamos explorar essas diferenças em detalhes:

O Proxy tem como função principal atuar como intermediário entre os usuários e a internet, protegendo a identidade do usuário e otimizando o desempenho da rede.

Ele trabalha no nível da aplicação e é usado principalmente para controle de acesso, filtragem de conteúdo e cache de dados.

Por outro lado, o Gateway serve como ponto de comunicação entre redes distintas, assegurando que elas possam trocar informações mesmo utilizando protocolos diferentes.

O Gateway trabalha no nível da rede e é essencial para a interoperabilidade de sistemas e a comunicação entre diferentes ambientes de rede.

O Proxy opera interceptando as requisições do usuário antes de encaminhá-las ao servidor de destino. Ele armazena informações em cache, permitindo respostas mais rápidas a solicitações futuras e controlando o acesso à internet.

Já o Gateway atua como um tradutor de protocolos, convertendo os dados entre diferentes formatos para garantir que as informações sejam compreensíveis para a rede de destino. Ele é responsável por garantir que redes distintas possam se comunicar sem problemas, superando barreiras de protocolo.

O Proxy oferece um nível de segurança intermediário, ocultando o endereço IP do usuário e permitindo a filtragem de conteúdo indesejado. Embora seja benéfico para a proteção da privacidade, um Proxy mal configurado pode representar um risco de segurança, permitindo o acesso não autorizado à rede.

Enquanto isso, o Gateway contribui para a segurança das comunicações entre redes, garantindo a integridade dos dados e a interoperabilidade entre sistemas. Ele desempenha um papel crucial na proteção contra ameaças e no controle da comunicação entre diferentes ambientes de rede.

O Proxy é mais comumente utilizado em redes locais (LANs) e corporativas, onde ele controla o acesso à internet, otimiza a navegação e protege a identidade dos usuários. Seu escopo é mais limitado e focado em melhorar a experiência do usuário em ambientes específicos.

Por outro lado, o Gateway tem um escopo mais amplo, sendo essencial para a comunicação entre redes externas, como a conexão de uma rede local à internet ou a interconexão de sistemas em diferentes plataformas.

A escolha entre Proxy e Gateway depende das necessidades específicas da rede e das metas de segurança e desempenho. Ambos desempenham papéis importantes na interconexão de redes e na proteção dos usuários e sistemas.

Se o foco é melhorar a privacidade e o desempenho de navegação em redes locais, um Proxy pode ser a escolha mais adequada. Por outro lado, se a necessidade é conectar redes distintas com protocolos diferentes, um Gateway é essencial para garantir a interoperabilidade e a segurança das comunicações.

Em resumo, Proxy e Gateway são elementos essenciais para o funcionamento seguro e eficiente das redes e da internet. O Proxy age como intermediário, otimizando o tráfego de dados e protegendo a privacidade dos usuários. Por outro lado, o Gateway é uma porta de entrada ou saída que permite a interconexão de redes distintas, garantindo a comunicação entre elas e superando barreiras de protocolos. Cada um tem seu papel específico e contribui para uma experiência positiva na utilização de recursos de rede e internet. Ao entender as diferenças e aplicar os conceitos corretamente, é possível tirar o máximo proveito dessas tecnologias, garantindo a segurança e a eficiência em nossas interações digitais.

Proxy: Servidor intermediário que atua como representante para dispositivos de uma rede ao se comunicarem com a internet, ocultando o endereço IP real do usuário.

Gateway: Dispositivo ou sistema que funciona como uma porta de entrada ou saída entre duas redes diferentes, permitindo a comunicação entre elas e realizando a tradução de protocolos.

LAN (Local Area Network): Rede Local, um grupo de dispositivos de rede conectados em uma área geográfica limitada.

Escopo de Aplicação: Abrangência e área de atuação de um determinado recurso ou tecnologia em um sistema ou ambiente específico.

Protocolos: Conjunto de regras e convenções que definem a forma como os dados são transmitidos e interpretados em redes de computadores.

(31) 3195-0580

Acesse nosso site www.4infra.com.br para saber

mais sobre nossos serviços.

Estamos Localizados em Belo Horizonte/MG na Rua Marechal Foch, 41, Pilotis no Bairro Grajaú.

Nosso horário de funcionamento é de segunda a sexta de 08:00hs às 18:00hs

Não deixe a tecnologia ser uma barreira para o crescimento do seu negócio.

Nosso horário de funcionamento é de segunda a sexta de 08:00hs às 18:00hs.

#servidor proxy #firewallproxy #proxyinternet #proxyderede #proxyefirewall #firewalleproxy #firewalldeproxy #redeproxy #serviçoproxy #firewallouproxy #proxyderedeoqueé #proxyoufirewall #proxyrede #proxydarede #umservidorproxy #firewallcomproxy #ServidorProxy #ProxyVsGateway #DiferençaProxyEGateway #ProxyServer #QualaDiferençaProxyEGateway #Proxy #Gateway #segurança #httpproxy #httptunnel #conexaoproxy #tunelamento

Nesse artigo, veremos a Diferença entre Proxy e VPN esclarecendo suas funcionalidades e aplicações.

Vamos compreender como o proxy atua como intermediário, protegendo a identidade do usuário e permitindo navegação com menos restrições, enquanto a VPN cria uma rede privada e criptografada, garantindo máxima segurança na troca de informações.

A 4infra é uma empresa de TI em BH, especializada em consultoria e serviços de segurança de rede, incluindo a implementação e configuração de Proxy e VPN.

Muitas pessoas confundem os conceitos de proxy e VPN, pois ambos têm a função de proteger a identidade do usuário na internet, porém, suas aplicações são bem distintas.

Neste texto, vamos explicar o que é um proxy, abordando as diferença entre proxy e VPN, esclarecendo suas funcionalidades e aplicações.

Um proxy é um serviço intermediário entre o usuário e a internet. Ele recebe as requisições do usuário e as repassa ao site acessado, ocultando o endereço IP original do usuário. Dessa forma, o IP registrado nas páginas visitadas é o do proxy, garantindo a privacidade e dificultando o rastreamento do usuário na rede.

Além da proteção da identidade, o proxy pode ser adotado para diversas finalidades:

Evitar restrições de navegação estatal ou institucional: Governos, escolas e outras organizações podem utilizar firewalls para limitar o acesso dos usuários à internet. Nesse contexto, o proxy auxilia os usuários a contornarem essas restrições e acessarem o conteúdo desejado.

Hospedar firewall: O proxy pode ser usado como um sistema de segurança, permitindo que o firewall aprove ou bloqueie o tráfego de entrada antes que ele alcance a rede.

Bloqueio de conteúdos: Em cenários como o de uma escola, por exemplo, pode ser utilizado um proxy com regras de filtragem de conteúdo, bloqueando o acesso dos alunos a sites como Facebook e Instagram.

Existem diversos tipos de proxies, cada um adaptado a uma situação específica:

Proxy Transparente: Nesse tipo de proxy, o site acessado ainda pode identificar o usuário, já que o endereço IP real é repassado ao servidor web. Geralmente utilizado por escolas e bibliotecas para filtragem de conteúdo.

Proxy Anônimo: Esse tipo de proxy se identifica como um intermediário, mas fornece um IP falso ao site, permitindo que o usuário pareça estar em um local diferente e acesse conteúdos bloqueados em sua região. Ele também indica que o usuário está usando um proxy.

Proxy de Alto Anonimato: Esses proxies disfarçam completamente o uso de um intermediário, impedindo a detecção de que o usuário está utilizando um proxy. Além disso, eles alteram frequentemente o endereço IP apresentado a um site, tornando o rastreamento de tráfego mais difícil.

Embora ambos, proxy e VPN, tenham a função de proteger a identidade do usuário na internet, eles diferem significativamente em suas atuações:

VPN (Virtual Private Network): Além de possibilitar o acesso a serviços de outros países e mascarar o IP, a VPN cria uma rede privada criptografada, protegendo completamente os dados entre o computador do usuário e o servidor VPN. Já o proxy age apenas como intermediário e não criptografa os dados.

Conexão Anônima: Para obter uma conexão verdadeiramente anônima, é comum utilizar mais de um proxy, com cada servidor escondendo o IP do servidor anterior. Isso dificulta o rastreamento do usuário na rede.

Assim como as VPNs, existem proxies pagos desenvolvidos por empresas confiáveis, que oferecem maior segurança. Por outro lado, há proxies gratuitos, mais vulneráveis a ataques e propensos a acessar e repassar dados a terceiros, devido à falta de criptografia. É fundamental ter cuidado ao escolher um serviço, seja ele pago ou gratuito, para garantir a proteção adequada dos dados.

Compreender a diferença entre proxy e VPN é essencial para escolher a opção mais adequada às necessidades de segurança e privacidade. O proxy atua como intermediário, protegendo a identidade e permitindo a navegação com menos restrições, enquanto a VPN cria uma rede privada e criptografada, garantindo a máxima segurança na troca de informações. Cada um possui suas vantagens e aplicações específicas, e a escolha correta dependerá dos requisitos individuais de cada usuário. Independentemente da escolha, a proteção dos dados é fundamental no mundo digital de hoje.

Para obter mais informações sobre como podemos colaborar para o sucesso do seu negócio, entre em contato conosco.

(31) 3195-0580 / (31) 97205-9211

comercial@4infra.com.br

www.4infra.com.br

Localização:

Estamos localizados em Belo Horizonte/MG, na Rua Marechal Foch, 41, Pilotis, no Bairro Grajaú. Nossa equipe está disponível de segunda a sexta-feira, das 08:00 às 18:00.

Não deixe a tecnologia ser uma barreira para o crescimento do seu negócio. Conte com a consultoria em TI da 4infra e tenha a tranquilidade de que sua infraestrutura estará em boas mãos.

Nosso horário de funcionamento é de segunda a sexta-feira, das 08:00 às 18:00.

#Proxy #freeproxy #VPN #SegurançadeDados #RedeSegura #ProteçãodeDados #Criptografia #VPNGratuita, #Firewall, #firewallBH #firewallBeloHorizonte #NGFW,#UTM, #BH, #BeloHorizonte, #proxy, #VPN, #NAT #NextGenerationFirewall #Sophos, #MikroTik, #pfSense, #Fortinet, #WindowsFirewall, #Linux, #Cisco, #GUFw, #ModSecurity, #FirewallNGFW, #SegurançadaRede, #FirewallMikroTik, #FirewallFortinet, #FirewallSophos, #FirewallpfSense, #ProteçãoCibernética, #TiposdeFirewall, #FirewallLinux, #FirewallWindows #FirewalldeProximaGeracao, #vantagensFirewallNGFW, #ProtecaociberneticacomFirewall #proxyoquee #diferencaentreproxyevpn

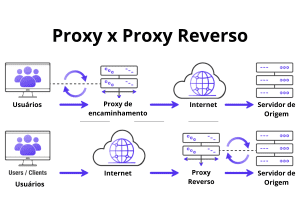

Neste artigo, abordaremos as Diferença entre proxy e proxy reverso. Ambos desempenham um papel fundamental na interação entre os usuários e os servidores na internet.

Com uma linguagem simples e direta, apresentaremos suas definições, funcionalidades e os principais aspectos que os diferenciam. Ao final, você terá uma compreensão de como utilizar esse recurso, bem como os benefícios que proporcionam à segurança e ao desempenho das redes.

A 4infra é uma empresa de TI em BH, especializada em consultoria e serviços de segurança de rede, incluindo a implementação e configuração de Firewall Proxy e Proxy Reverso.

O Proxy é um servidor intermediário que atua entre os usuários da rede e os servidores de destino na internet.

Ele permite que os clientes acessem recursos externos ocultando seus endereços IP reais.

Ao receber uma solicitação do cliente, o Proxy encaminha a requisição para o servidor de destino, recebe a resposta e a encaminha de volta ao cliente.

Isso proporciona maior privacidade e segurança, além de possibilitar o cache de dados para acelerar o acesso a recursos frequentemente acessados.

O Proxy Reverso, por sua vez, também é um servidor intermediário, mas atua como uma interface entre os servidores da internet e os usuários da rede interna.

Ele é colocado na frente dos servidores web e gerencia as solicitações vindas dos clientes externos, direcionando-as para os servidores apropriados.

O Proxy Reverso é frequentemente utilizado para melhorar o desempenho, equilibrar a carga de tráfego entre servidores e fornecer uma camada adicional de segurança, protegendo os servidores de ataques diretos.

Proxy e Proxy Reverso.

Agora que entendemos o conceito básico de cada um, vamos explorar as principais diferenças entre o Proxy e o Proxy Reverso:

A escolha entre Proxy e Proxy Reverso depende das necessidades específicas da rede e dos objetivos de segurança e desempenho.

O Proxy é mais adequado para fornecer privacidade e filtragem de conteúdo aos clientes internos, enquanto o Proxy Reverso é ideal para melhorar o desempenho e a segurança dos servidores web expostos à internet.

O Proxy e o Proxy Reverso são servidores intermediários que desempenham papéis diferentes na interação entre os usuários e os servidores na internet. O Proxy atua em nome dos clientes, oferecendo privacidade e filtragem de conteúdo, enquanto o Proxy Reverso age em nome dos servidores, melhorando o desempenho, balanceando a carga de tráfego e fornecendo uma camada adicional de segurança. A escolha entre eles deve ser feita com base nas necessidades específicas da rede, buscando sempre o equilíbrio entre segurança e desempenho.

Para obter mais informações sobre como podemos colaborar para o sucesso do seu negócio, entre em contato conosco.

(31) 3195-0580

comercial@4infra.com.br

www.4infra.com.br

Localização:

Estamos localizados em Belo Horizonte/MG, na Rua Marechal Foch, 41, Pilotis, no Bairro Grajaú. Nossa equipe está disponível de segunda a sexta-feira, das 08:00 às 18:00.

Não deixe a tecnologia ser uma barreira para o crescimento do seu negócio. Conte com a consultoria em TI da 4infra e tenha a tranquilidade de que sua infraestrutura estará em boas mãos.

Nosso horário de funcionamento é de segunda a sexta-feira, das 08:00 às 18:00.

#Proxy #ProxyReverso #Firewall #Firewallproxy #ProxyOculto #cache #cachededados #servidorproxy

A segurança da rede desempenha um papel fundamental nas empresas. Nesse artigo, vamos falar sobre firewall NGFW x UTM como uma das principais ferramentas de defesa contra ameaças cibernéticas.

Vamos explorar o conceito de firewall, abordar alguns detalhes e destacar fornecedores populares do mercado.

Ao compreender melhor esses aspectos, as organizações podem tomar decisões informadas ao implementar medidas de segurança em suas redes.

Somos uma empresa especializada em Tecnologia da Informação especializada em consultoria e serviços de segurança de rede, incluindo a implementação e configuração de firewalls NGFW e UTM.

Atendemos presencialmente as cidades de Belo Horizonte e região Metropolitana e atendimento remoto para Rio de Janeiro, São Paulo, Salvador e Brasília.

Atuamos com soluções e serviços de ti personalizados (outsoursing) e disponibilizamos profissionais capacitados para atuar in loco.

Para demais localidades, consultar viabilidade através do e-mail comercial@4infra.com.br.

De forma objetiva, o firewall é um dispositivo de segurança da rede que monitora e controla o tráfego de entrada e saída, decidindo quais conexões e pacotes permitir ou bloquear com base em um conjunto definido de regras de segurança.

Atuando como uma barreira entre redes internas e externas, os firewalls têm sido a primeira linha de defesa na proteção de sistemas e dados há mais de duas décadas.

Eles são capazes de filtrar o tráfego com base em endereços IP, portas, protocolos e outros parâmetros, garantindo que apenas o tráfego autorizado passe por eles.

Os firewalls podem ser implementados por meio de soluções de hardware, software ou uma combinação de ambos.

Existem diversos tipos de firewalls disponíveis, cada um com suas características e funcionalidades específicas. Vamos explorar alguns dos principais:

o proxy atua como um intermediário entre as conexões da rede interna e externa. Ele recebe as solicitações de conexão em nome dos dispositivos internos e as encaminha para o destino. Isso permite ocultar o endereço IP real dos dispositivos internos, melhorar o desempenho através do cache de dados e filtrar o tráfego com base em regras específicas.

Enquanto o firewall é focado principalmente em controlar o tráfego com base em regras de segurança, o proxy é usado para melhorar o desempenho, fornecer anonimato e filtrar o tráfego com base em requisitos adicionais.

O firewall UTM (Unified Threat Management) é uma solução abrangente que integra várias funções de segurança, enquanto o NGFW (Next-Generation Firewall) combina recursos tradicionais de firewall com funcionalidades avançadas, como inspeção profunda de pacotes e controle de aplicativos. O UTM oferece proteção completa com antivírus, prevenção de intrusões e filtragem de conteúdo, enquanto o NGFW foca na detecção e prevenção de ameaças modernas. O NGFW também possui controle de aplicativos mais sofisticado. Ambos os firewalls têm diferentes escalabilidades e são usados em diferentes ambientes de rede.

Firewall-as-a-Service (FWaaS) é um modelo de fornecimento de firewall em que o serviço é oferecido por meio de uma solução baseada em nuvem. Nesse modelo, em vez de implantar e gerenciar fisicamente um firewall em suas próprias instalações, as empresas podem contratar um provedor de serviços de segurança cibernética que ofereça firewalls virtualizados e hospedados na nuvem.

Com o Firewall-as-a-Service, as empresas podem usufruir dos benefícios de um firewall avançado sem a necessidade de investir em hardware especializado ou alocar recursos internos para sua configuração e manutenção.

O Firewall-as-a-Service é especialmente útil para empresas que buscam simplificar a gestão de segurança, reduzir custos de infraestrutura e garantir a proteção eficaz de suas redes e dados.

A MikroTik é uma empresa conhecida por oferecer dispositivos de firewall altamente personalizáveis e com uma ampla gama de recursos de segurança. Os firewalls MikroTik possuem recursos como filtragem de pacotes, controle de tráfego, prevenção de intrusões e suporte para VPN (Rede Privada Virtual). Eles permitem a criação de regras personalizadas e oferecem opções flexíveis de configuração para atender às necessidades específicas de cada rede. Além disso, a MikroTik oferece um sistema operacional robusto e uma interface de gerenciamento intuitiva, tornando seus dispositivos uma escolha popular para organizações de diferentes tamanhos.

A Fortinet é uma renomada empresa de segurança cibernética que oferece soluções de firewall de próxima geração, incluindo a série FortiGate. Os firewalls Fortinet combinam recursos de firewall tradicionais com recursos avançados de prevenção de ameaças e proteção contra ataques na camada de aplicação. Eles possuem um conjunto abrangente de recursos de segurança, incluindo prevenção de intrusões, filtragem de conteúdo, controle de aplicativos e VPN, permitindo uma defesa eficaz contra ameaças cibernéticas modernas. A Fortinet é reconhecida por sua abordagem inovadora e compromisso em fornecer soluções de segurança confiáveis.

A Sophos é uma empresa líder no mercado de segurança cibernética e oferece soluções abrangentes de proteção de rede. Seus firewalls, como a série XG Firewall, são conhecidos por sua abordagem de segurança sincronizada, que integra a proteção de endpoints, firewalls e outros dispositivos de segurança em uma solução unificada. A Sophos oferece recursos avançados, como prevenção de intrusões, filtragem de conteúdo, controle de aplicativos e sandboxing, permitindo uma proteção eficaz contra ameaças cibernéticas.

O pfSense é uma distribuição de software de firewall de código aberto baseada no sistema operacional FreeBSD. Sua flexibilidade e ampla gama de recursos de segurança o tornam uma opção popular para ambientes de rede de pequeno a médio porte. O pfSense oferece filtragem de pacotes, VPN, balanceamento de carga, registro de tráfego, monitoramento de largura de banda e muito mais. Além disso, sua comunidade ativa de usuários contribui para o aprimoramento contínuo e o suporte ao software.

Os firewalls desempenham um papel fundamental na proteção de redes contra ameaças cibernéticas. Os diferentes tipos de firewalls, como os oferecidos pela MikroTik, Fortinet, Sophos e pfSense, oferecem recursos e funcionalidades exclusivas para atender às necessidades específicas de segurança de cada organização. É essencial selecionar o tipo e o fornecedor de firewall adequados, implementar boas práticas de segurança e manter os firewalls atualizados para garantir a proteção contínua dos sistemas e dados. Ao fazer isso, as organizações podem fortalecer sua postura de segurança cibernética e proteger-se contra ameaças em constante evolução.

Para obter mais informações sobre como podemos colaborar para o sucesso do seu negócio, entre em contato conosco.

(31) 3195-0580

comercial@4infra.com.br

www.4infra.com.br

Localização:

Estamos localizados em Belo Horizonte/MG, na Rua Marechal Foch, 41, Pilotis, no Bairro Grajaú. Nossa equipe está disponível de segunda a sexta-feira, das 08:00 às 18:00.

Não deixe a tecnologia ser uma barreira para o crescimento do seu negócio. Conte com a consultoria em TI da 4infra e tenha a tranquilidade de que sua infraestrutura estará em boas mãos.

Nosso horário de funcionamento é de segunda a sexta-feira, das 08:00 às 18:00.

#Firewall, #firewallBH #firewallBeloHorizonte #NGFW,#UTM, #BH, #BeloHorizonte, #proxy, #VPN, #NAT #NextGenerationFirewall #Sophos, #MikroTik, #pfSense, #Fortinet, #WindowsFirewall, #Linux, #Cisco, #GUFw, #ModSecurity, #FirewallNGFW, #SegurançadaRede, #FirewallMikroTik, #FirewallFortinet, #FirewallSophos, #FirewallpfSense, #ProteçãoCibernética, #TiposdeFirewall, #FirewallLinux, #FirewallWindows #FirewalldeProximaGeracao, #vantagensFirewallNGFW, #ProtecaociberneticacomFirewall

Você tem interesse em saber como utilizar uma VPN no Telegram? Ao utilizar uma rede virtual privada, é possível se conectar a um servidor de outra região e utilizar o aplicativo de mensagens "sem quaisquer restrições regionais ou nacionais". A VPN protege a sua privacidade e segurança ao criptografar as informações trafegadas entre o seu dispositivo e o servidor remoto, o que impede terceiros de visualizarem o conteúdo das suas conversas e dados pessoais.

É importante lembrar que, para utilizar uma VPN no Telegram, é necessário escolher um serviço confiável e configurá-lo corretamente no seu dispositivo.

Em termos de popularidade, o NordVPN e o ExpressVPN são frequentemente considerados as opções mais conhecidas. Ambos os serviços são bem estabelecidos e têm uma grande base de usuários em todo o mundo mas nesse artigo utilizaremos uma solução gratuita para que você possa utilizar sem custos adicionais, utilizada em computadores e celulares disponíveis para sistemas Android, IPhone/iPad, Windows, MacOS, Linux e Chromebook.

Faça o download do aplicativo para windows do site oficial clicando aqui e clique em "Baixar Proton VPN"conforme imagem abaixo:

ProtonVPN para Windows

Após concluir o download clique em "abrir arquivo".

Na tela de boas-vindas selecione seu idioma e clique no botão “Próximo”.

Selecione a pasta de instalação e clique em "próximo" para prosseguir.

Pressione o botão instalar para iniciar a instalação da VPN.

Aguarde a instalação ser realizada e assim que finalizar será aberta a tela de Logon solicitando usuário e senha. Clique no link criar conta.

Insira e-mail e senha para receber o link de confirmação.

Verifique no e-mail cadastrado o link solicitado para verificar se a conta realmente pertence ao usuário.

Copie o código de verificação enviado para sua caixa de e-mail

Cole o código e clique em "verificar"

Após esse procedimento você será redirecionado para escolher seu plano conforme imagem abaixo. Clique em "Continuar com o plano Free"

Será aberta uma nova tela solicitando que você baixe novamente o aplicativo. Podemos clicar em fechar.

Pronto, agora vamos utilizar nosso usuário e senha cadastrados para entrar na plataforma.

Ao atualizar será apresentada uma tela de boas-vindas. Clique em pular.

Pronto, estamos com nossa VPN instalada, para utilizar basta clicar em conexao rápida porém é importante verificar se existem atualizações para que você mantenha-se sempre seguro. Caso esteja utilizando a opção mais recente a tela abaixo não aparecerá.

Pronto! Podemos agora clicar em conexão rápida e agora você está conectado ao ProtonVPN

Quer saber das novidades? Continue acompanhando o blog da 4infra e fique por dentro de tudo que acontece no mercado tecnológico.

#proxy #comousartelegrambloqueado #vpnparatelegram #telegram #vpnfree #vpngratuita #protonvpn #virtualprivatenetwork #privacidadeonline #VPNsegura #acessobloqueado #VPNconfiavel #telegramfora #telegramsuspenso #telegramproxy #usarproxytelegram